万 壮,赵 云,陆 川,朱光剑

(1.西南交通大学 土木工程学院,四川 成都 610031;

2.成都地铁运营有限公司 维保分公司,四川 成都 610000;

3.成都慧宝高科信息技术有限公司,四川 成都 610041;

4.中共四川省委党校 信息技术部,四川 成都 610071;

5.成都久信信息技术股份有限公司,四川 成都 610041)

随着轨道交通与网络技术的发展,轨道列车的通信设备越发复杂,且设备的种类也在持续增加。日益丰富的流媒体APP使得乘客对于列车网络的需求不断增长;

同时列车的通信网络也由以绞线式列车总线(Wired Train Bus,WTB)技术为代表的总线通信设备,升级至高带宽、低成本的以太网[1]。

以太网协议应用广泛,其对整个列车通信设备的兼容性、稳定性均有较好的提升。但由于以太网协议部分开源,且在设计中安全策略存在漏洞等,列车控制系统会遭受例如病毒、DoS(Denial of Service)攻击、端口破解进入等严重的安全威胁,因此,需要保证轨道列车通信的安全性。而网络入侵检测便是网络防护的一种手段,其能对通信时的网络流量进行检测,一旦网络流量异常,即可视为网络遭受攻击,进而提前采取措施。

网络入侵检测主要是对网络流量、日志数据及相关信息进行分析。目前常用机器学习(Machine Learning,ML)算法对异常流量数据进行实时分析,例如使用聚类分 析(Cluster Analysis)、贝 叶 斯 网 络(Bayesian Network)、粒子算法(Particle Swarm Optimization,PSO)等浅层结构算法完成数据分析[2-3]。但随着技术的不断发展,现阶段的入侵手段众多、入侵数据的多样性也较强,浅层结构算法仅能对数据的部分特征加以学习,而难以满足实际需求。

基于此,文中利用多尺度卷积(Multiscale Convolution,MS-CNN)网络改进传统方法,从而使模型的学习能力更强,数据的判别也更为准确。

1.1 CNN结构

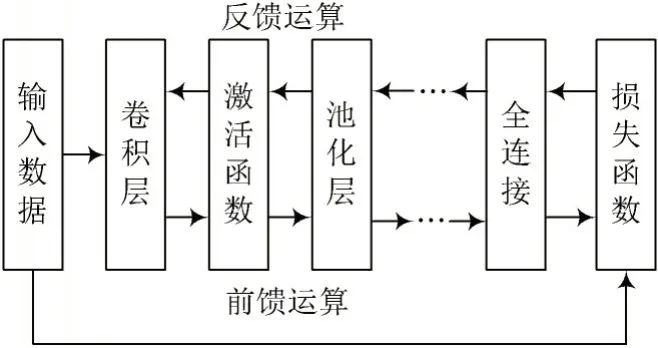

卷积神经网络(Convolutional Neural Networks,CNN)[4-5]作为一种前馈神经网络,被广泛应用于计算机视觉、自然语言处理与数据挖掘等领域。CNN的基础结构如图1所示。图中使用卷积层对输入数据的局部特征进行提取,之后通过激活函数进入池化层,经过全连接层后,根据实际情况设置损失函数,最终得到特征信息,由此便可完成前馈运算。

图1 CNN的基础结构

在CNN结构中,卷积层主要由卷积核组成,因此,卷积核的选择对模型的整体性能具有重要的作用。卷积层对输入数据进行特征提取,此时不同大小的卷积核也会生成不尽相同的特征数据。而池化层进行的是下采样操作,主要负责对卷积层输出的数据进行降维,同时压缩并剔除无用的信息,进而保证算法的执行效率。激活函数在卷积层与池化层之间,可对卷积层输出的数据进行非线性变换。此外,因激活函数的种类较多,故还要根据设计需求对激活函数进行选择。

1.2 改进的Inception V3网络入侵检测模型

CNN结构主要是对局部特征进行训练,因此对于卷积核的选取较为关键。由于CNN原始结构仅有一个固定大小的卷积核,因此若想得到更为准确的局部特征,还需使用多种尺寸的卷积核对数据加以训练。

多尺度卷积神经网络是由多个尺度不同的卷积核组成的神经网络,其模型拥有丰富的数据特征,而网络流量数据具备多种局部特征。因此,单一的CNN网络无法对网络流量数据进行识别分类,必须先对多个局部特征进行拼接,再完成识别分类过程。

Inception模型[6-8]是 由Google公司在2014年发 布的,该模型为多尺度卷积神经网络。不同于之前的多尺度神经网络模块直接堆叠多个卷积神经网络层,Inception在同一层神经网络中布置了多个尺度不同的卷积核,并以此增强网络的感知力。本文以Inception V3为基础模型进行改进,改进后的模型结构如图2所示。

图2 改进的Inception V3模型

在此次模型改进中,使用了多种不同尺寸的卷积核。同时为了增加网络深度,使用更小且多层的卷积核来替代部分大尺寸卷积核,例如:第二层的原Inception V3模型为3×3卷积核,现在使用两个卷积层1×3和3×1进行串联,同时在第一层使用1×1的卷积核对输入的高维数据进行降维,以达到获取更丰富局部特征信息的目的。

文中卷积层部分激活函数选择ReLU函数,全连接层则使用Sigmoid函数。ReLU为非线性分类函数,可增加卷积网络的非线性,并防止多尺度卷积网络出现过拟合的现象。ReLU函数[9]表达式如下:

1.3 Bi-GRU网络模型

相比于具有较强局部特征的CNN,循环神经网络(Recurrent Neural Network,RNN)[10-12]的全局特征则更强,可训练具有时间属性的序列数据,并考虑前一时刻的数据对后一时刻数据的影响,因此,将CNN与RNN相结合会有更优的效果。RNN结构如图3所示。

图3 RNN结构

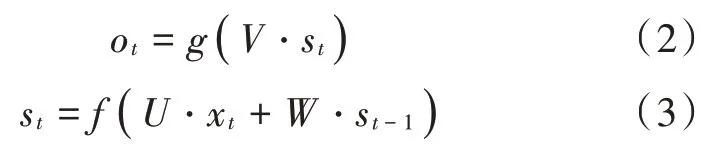

从图3可以看出,RNN模型由输入层、输出层和隐藏层组成,O,S,X分别为输出层、隐藏层和输入层数据集合。假设t时刻的输入数据为xt,隐藏层的值为st,输出层的值则为ot。考虑到时间因素,RNN网络隐藏层st的值除了受xt影响外,还会受st-1的影响。令U和V为输入层与隐藏层的输出数据,W为循环网络的权重值,g和f为抽象函数,则RNN网络表示为:

式中:ei1=(1,0,0)T,ei2=(0,1,0)T,ei3=(0,0,1)T,分别表示第i个定位器x、y、z方向的单位向量;

假定托架中心点Ot坐标为(xp,yp,zp)T,则托架中心点Ot相对于基坐标系原点Ob的向量为托架坐标系相对于基坐标系的姿态变换矩阵[13],c表示cos,s表示sin,

但RNN也存在缺点,即当时间序列数据过多时,模型无法从两个距离较远的序列中获得上下文信息,而这两个序列的特征表示可能相差较远,便会导致模型整体发生梯度消失或爆炸的行为。因此若输入数据数量较大,需对RNN梯度问题进行修复。基于RNN的改进算法门循环单元(Gated Recurrent Unit,GRU)可在保证求解速度的同时,对RNN的梯度问题也进行改善。

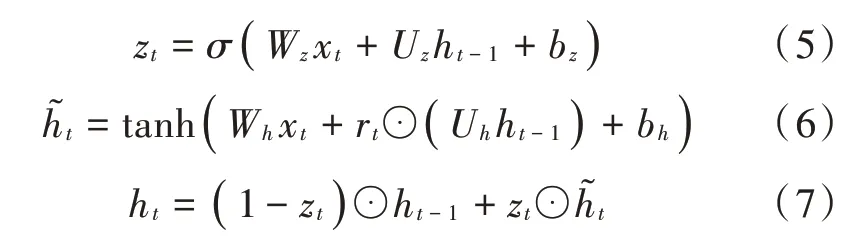

GRU中的两个关键结构为重置门和更新门,其中重置门将当前与历史时刻的信息进行结合,而更新门则对当前及历史时刻的状态进行更新。GRU的输入输出结构如图4所示。

由图4可知,GRU模型的参数更新方法为:

图4 GRU结构

式中:rt,zt为t时刻的重置门和更新门;

ht为t时刻的隐藏层状态;

h͂t为t时刻的激活状态;

b为常数。

文中使用的模型是双向GRU(Bi-GRU)[13-14],该模型由两个单方向的GRU组成,包含正向和逆向的状态信息,故可获得更加丰富的数据特征。Bi-GRU模型结构如图5所示。

图5 Bi-GRU结构

1.4 算法模型

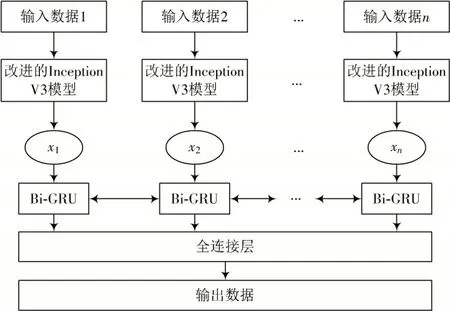

结合多尺度卷积网络与Bi-GRU的网络入侵检测模型结构如图6所示。

图6 本文算法模型

由图6可以看出,本文算法模型由改进的Inception V3多尺度卷积模块与Bi-GRU模块组成。其中输入数据为监控网络流量,首先样本数据在Inception多尺度卷积网络中进行全局池化操作并输出多特征数据;

然后经过Bi-GRU网络,再利用其时间序列的学习能力对数据加以训练;

随后使用ReLU激活函数对训练结果进行分类与预测;

最终输出的结果即为对网络流量状态的判断。

2.1 实验环境搭建

表1 实验设置环境说明

2.2 不同卷积核尺寸模型性能测试

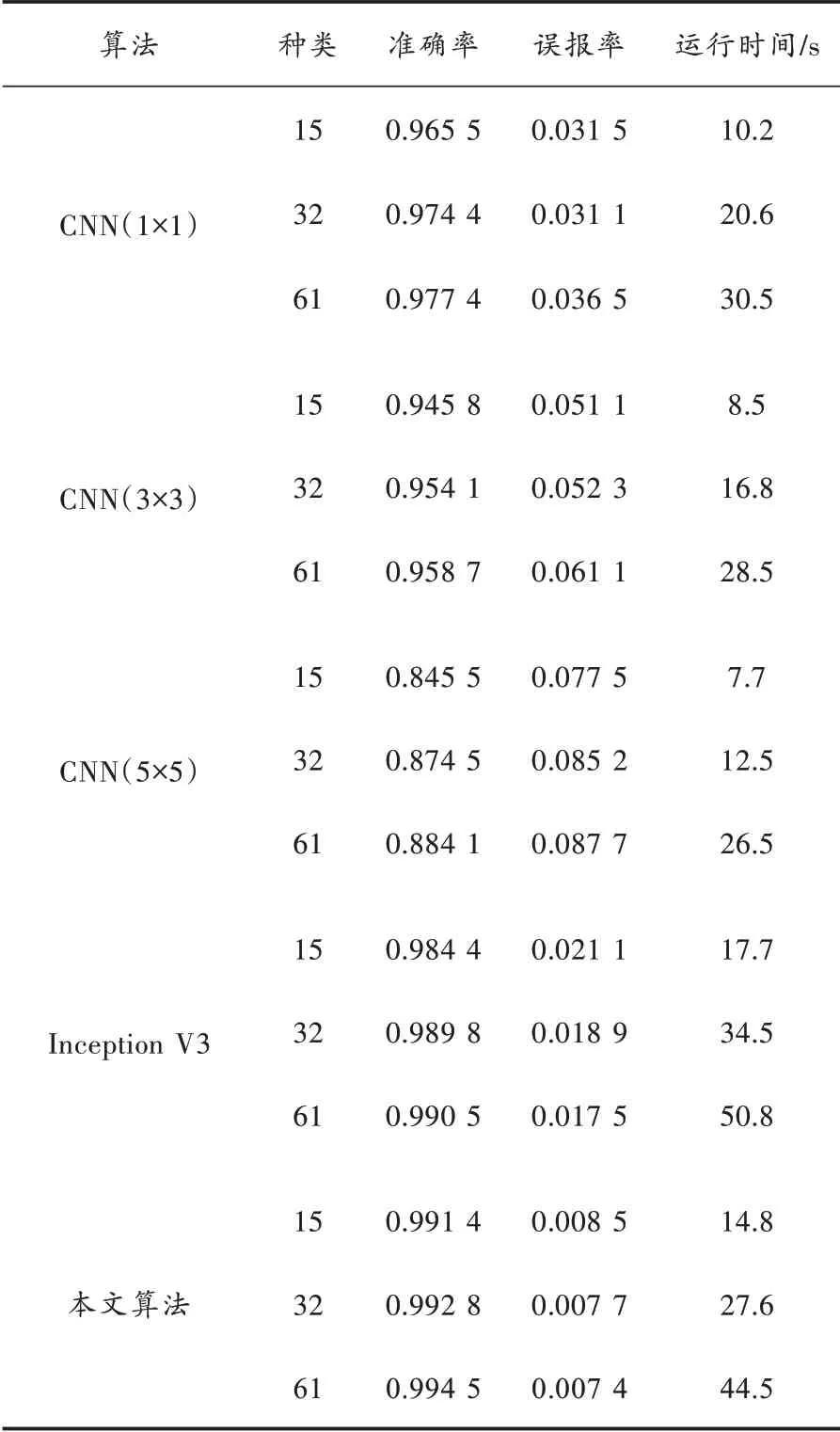

为验证多尺度卷积核对局部特征的提取能力,本文对不同尺寸的卷积核进行了网络入侵检测。根据类型的不同,将网络攻击方式分为DoS、U2R、R2L及Probe四种,攻击种类分别为15,32,61。对比算法使用仅有单种卷积尺寸的CNN模型与原始Inception V3模型。性能评价指标采用平均准确率(ACC)以及平均误报率(Recall),而效率评价指标则用训练时间来表示。实验测试结果如表2所示。

由表2可以看出:在二分类测试结果中,单尺寸卷积核的CNN算法准确率较低,然而随着卷积核尺寸的增加,该算法虽准确率有所下降,但运行时间也随之减少;

本文算法与Inception V3算法的运行时间则较长,原因在于二者均使用了多尺度卷积算法。本文算法使用了不同大小的卷积核,因此能更优地获取局部特征,且与原始Inception V3模型、CNN(1×1)相比,其准确率提升了1.3%。此外,因所提方法结合了Bi-GRU算法,所以能进一步提升运行速度,且算法运行时间和Inception V3相比缩短5.2 s。

表2 测试结果

2.3 不同算法性能对比

为了验证所提算法的分类性能,选择随机森林算法(Random Forest,RF)、支 持 向 量 机(Support Vector Machine,SVM)算法、多尺度卷积网络(MS-CNN)、CNN+GAN算法以及Le-Net5模型作为对比算法,网络攻击方式与上文一致,评价指标则使用准确率。算法的性能对比结果如表3所示。

表3 算法分类性能对比

由表3可知,本文算法在所有网络入侵方式中均可保持最高的准确率,且相比其他模型,准确率平均提高了1.7%。由此说明,本文算法能更精确地检测网络入侵行为。

多尺度卷积神经网络模型在网络入侵检测中可获取更丰富的局部特征。文中通过对Inception V3模型加以改进,并对卷积核尺寸进行修改,使模型可获取更加丰富的局部特征;

同时使用Bi-GRU模型对Inception V3模型中分类器输出数据进行训练,令数据特征值拥有全局特性。实验结果表明,本文算法在所有对比算法中性能均为最优,能够对多种类网络入侵进行精确检测。