◎ 北京航天长征飞行器研究所 阙伟梁 裴宇涵 李鹏

国内针对涉密信息系统的安全保密管理体系已经有很多研究和应用,企业结合自身的涉密程度、涉密等级、业务实际等情况,建立了符合国家相关保密标准要求的涉密信息系统安全保密管理体系。但是,企业很少针对涉密信息系统中多人共用涉密信息设备的安全保密管理模式进行深入的研究和探索。在实际的科研生产经营过程中,企业普遍存在多人共用涉密信息设备的情况,如涉密会议计算机、涉密打印机、涉密便携式计算机等。针对多人共用涉密信息设备的管理要求,国家已出台相关的标准和要求,企业应结合自身特点,制定企业多人共用涉密信息设备的管理模式。

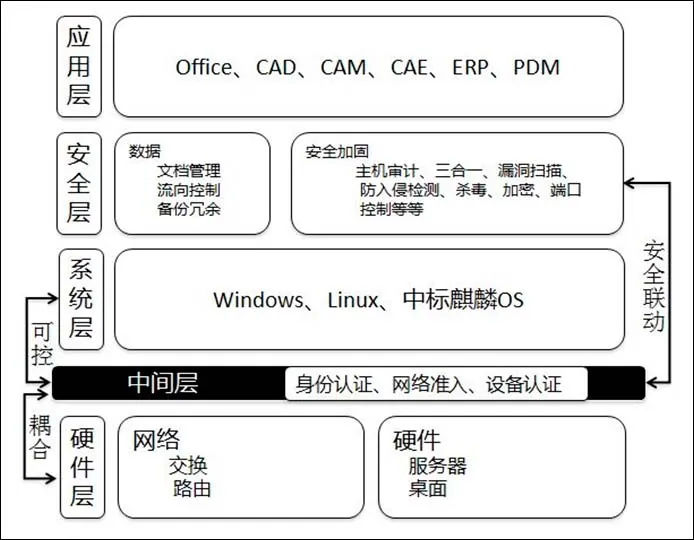

图1 涉密信息系统安全保密管理体系框架图[1]

《武器装备科研生产单位保密资格标准》规定:多人共用一台涉密信息设备时,应当以不扩大国家秘密的知悉范围为原则。应当指派安全保密管理员或者专人担任涉密计算机等信息设备的系统管理员,并为每个使用人分别设置不同的用户标识和权限,严格按照用户涉密等级和对国家秘密信息的知悉范围,控制涉密信息的访问权限,防止用户查看或者获取知悉范围之外的涉密信息。多人共用一台涉密信息设备时,除管理员外,使用者的权限应当设置为一般用户,不得设置为系统管理员权限用户。应当为每个使用人划分一个独立的硬盘涉密分区,除操作系统分区外,不得混用;

或者在硬盘上采取符合国家保密标准的存储保护系统存储涉密信息;

也可以配发专用移动存储设备用于存储和处理涉密信息。应当确保其中任何一个使用人在使用涉密计算机等信息设备时,不能以任何方式查看和获取他人的涉密信息,确保国家的秘密安全[2]。

通过解读《武器装备科研生产单位保密资格标准》发现,针对多人共用涉密信息设备最大的风险点在于知悉范围扩大。《标准》通过技术和管理手段入手,提出针对性的解决办法,通过限制使用者的权限,进而控制知悉范围扩大的风险。企业在管理过程中,多人共用涉密信息设备存在以下问题:

(一)管理手段无法控制知悉范围扩大的风险

企业没有针对多人共用信息设备的情况制定专门的管理制度,往往参照普通信息设备进行管理,或者企业制定了制度而实际管理过程中执行不到位,导致无法落实,难以做到控制知悉范围扩大。

(二)技术手段不能满足权限划分要求

没有针对多人共用计算机设置相应的信息设备安全策略,无法通过技术手段,根据每个人不同的涉密等级和对国家秘密信息的知悉范围,控制涉密信息的访问权限。

(三)缺乏有效的安全审计手段

无法通过管理和技术手段,及时有效地追溯每个使用者在共用信息设备上的操作行为。如信息设备出现泄密事件,无法准确的定位到违法行为和违法人员。

安全保密管理模式应是技术手段和管理手段双管齐下。通过技术手段实现某些安全保密措施、控制某些权限、限制某些用户,达到技术控制的目的。通过管理手段,制定有关管理制度,通过人防措施实现对信息设备的安全保密管理。只有技术手段和管理手段有效结合、相互协作、相互遵守,才能实现共用设备的安全保密管理。

(一)技术措施

合理制定计算机的安全保密技术管理措施,首先要全面了解计算机系统安全的基本体系架构。通常计算机系统安全由物理硬件层、操作系统层、安全产品层、应用系统层组成。硬件层是物理硬件设备,一般指计算机主板、硬盘、内存、网卡等。操作系统层主要包括Windows、Linux、麒麟O S等计算机操作系统。安全层是在操作系统层的基础上,安装部署安全保密产品,如:主机审计、漏洞扫描、防入侵检测、杀毒软件、加密软件、端口管控等。应用层主要是指在操作系统层面上安装部署一些应用软件,如Office、CAD、CAM、CAE、ERP、PDM等软件。四层安全技术防护相互独立、相互协作,共同保证计算机系统的安全。

1.硬件层

物理硬件层常见的安全防护措施主要包括机箱铅封,未使用的网口、端口采用物理封堵,B I O S设置(包括:禁用光驱启动项、设置BIOS管理员口令和用户口令、逻辑禁用未使用的串口、并口等)。

2.操作系统层

操作系统层主要是基于计算机操作系统进行的安全加固和安全设置,一般包括:操作系统补丁更新、组策略设置、系统管理员和域用户设置、系统服务设置、系统日志设置等。

3.安全产品层

安全产品层主要是根据国家保密标准要求及企业自身的安全需求在操作系统层面上安装第三方的安全产品软件。一般包括:防病毒软件、主机审计软件、违规外连监控、端口管控、打印刻录行为监控,同时还应对软件进行相应的安全策略设置和定期升级等操作。

4.应用层

主要包括基础通用软件(Office、Acrobat、Flash等),应用系统软件(门户、邮箱、协同办公等),工程专业软件(CAD、CAE、Abaqus、Ansys等),一般针对应用层的安全防护主要在应用系统软件方面进行的防护,主要包括系统的用户管理、权限管理、信息流向控制、数据存储防护等方面。

本文在计算机系统四层安全防护的基础上,结合多人共用信息设备的特点,提出了中间层的概念,所谓中间层即是在物理硬件层和操作系统层之间增加“安全管理层”,如图2所示。

中间层从底层操作系统层入手,基于可信计算的原理,在多人共用计算机操作系统和硬件之间构建一个“安全管理层”,对操作系统进行安全可控。“安全管理层”采用更底层的扇区架构,可以实现比操作系统更低一级的安全控制,该技术措施对多人共用计算机的安全防护带来的优点主要有以下几个。

(1)避免多人共用计算机硬盘私拆、硬盘丢失造成的数据恶意恢复

“安全管理层”对用户本地硬盘进行安全标识。以自有的安全架构给用户分配系统盘并进行隐藏,该区域以散乱扇区架构存在。一旦用户绕开系统管控,例如私拆硬盘、使用Win PE软件等,用户在系统上只能看到一个从未格式化的硬盘。用户使用Easy Recovery等软件进行数据反编译查询恢复操作,也无法搜寻到对应数据。从而确保了底层数据的安全。当用户需要将数据外带时,则可以引入传统加密软件的文档外带功能,对外带的数据进行加密处理,从而确保了动态数据的安全。

图2 计算机系统安全防护体系架构图

图3 多人共用计算机硬盘数据结构

“安全管理层”利用特有的安全计算框架,将操作系统及数据以扇区的架构存储在本地硬盘上,扇区数据指针技术可以有效的防止PE等工具的攻击,确保数据存储的安全性。

(2)提高多人共用计算机身份认证、网络准入、设备认证和安全审计的安全性

“安全管理层”在IO控制驱动层引入认证微系统机制控制多人共用计算机主引导记录、分区表、ID Table、ID Index等操作。在利用自主加密算法检验和加固内核系统安全的同时,ID Table会将多人共用计算机分布式数据借助系统后端服务器的数据指针进行扇区数据的静态数据呈现,且ID Index将IO控制器驱动和自主算法融合以满足服务端的检验、认证和安全审计。

(3)保证多人共用计算机用户数据的安全性

“安全管理层”通过专有的通讯协议与备份恢复服务端建立连接,多人共用计算机的数据文件在终端计算机的“安全管理层”与数据备份恢复系统后端服务的控制下呈现。终端计算机关闭安全进程,后端服务器将立即禁止数据指针被访问,从而使得多人共用计算机无法获取正确的数据,同时保证脱机状态下数据无法读取。

(4)避免多人共用计算机用户数据知悉范围扩大

备份恢复服务端管控多人共用计算机运行环境的所有配置信息。每次前一个用户使用计算机后,系统通过预先设置的策略,在计算机启动过程中,将计算机的运行环境恢复到默认的配置环境,从而可以将前一个用户硬盘分区的数据全部清除,初始化为空白状态,从而避免多人共用计算机数据文件知悉范围扩大的风险。

(二)管理措施

在安全保密管理模式中,管理尤为重要。再好的技术手段,如果没有规范的管理制度、高效的管理措施、严格的执行要求,也无法保障管理模式的有效执行。

1.规章制度

多人共用计算机需要制定专门的管理制度进行管理,计算机应设置专人进行管理,使用过程中严格实行使用登记制度,管理员需要对使用过程进行严格管理,包括详细记录使用人、使用时间、归还时间等信息。

2.安全策略

多人共用计算机管理员应该设置符合实际使用需求和安全要求的安全策略,针对用户变更和系统配置变更情况及时调整策略,并确保策略的可用性。

3.安全审计

系统“三员”应该定期对多人共用计算机进行安全审计,及时发现系统中存在的风险及用户的违规使用操作行为。针对系统中发现的风险及时采取措施进行防护,针对用户的违规操作行为及时上报并惩处。

随着多人共用计算机在企业涉密网络中的应用越来越多,企业针对多人共用计算机安全保密管理模式的研究应加快步伐,国家针对多人共用计算机的标准也应进一步细化。该方向的研究可以为未来会议机的管理、虚拟化共享桌面、移动云办公等未来集中办公、多人办公模式的发展方向奠定基础。